IT-Alarmierung ist ein klassischer Anwendungsfall für operative Alarmierung im Unternehmen. Es gibt einige Anbieter mit Lösungen für die IT-Alarmierung. Allerdings lohnt ein genauer Blick, denn unter IT-Alarmierung werden oft verschiedene Dinge verstanden und es ist wichtig die eigenen Anforderungen mit dem Angebot abzugleichen. Hier ein paar Basisanforderungen:

- Multi-modal Alarmierung ist heutzutage Standard: Sprachanrufe mit Text-to-Speech, SMS, Email, Instant Messaging und Push

- Auch die Nachverfolgung der Auslieferung und Quittierung und die automatische Eskalation sollten nicht fehlen

- Die Fähigkeit zur Planung und Alarmierung von Rufbereitschaften ist essentiell, insbesondere außerhalb der Geschäftszeiten

- Viele Schnittstelle für Drittsysteme sind hilfreich

- Und natürlich steht die Zuverlässigkeit der Lösung über allem

Diese Anforderungen sollten die meisten ernsthaften Anbieter noch erfüllen. Aber die Geschichte ist hier noch nicht zu Ende. Das Ganze ist etwas anspruchsvoller.

Automatisierung? Ja, bitte!

IT-Alarmierung sollte sich nicht auf eine Webmaske mit einem „Absenden“-Button reduzieren. Eine manuelle Alarmierung im Störfall ist nicht mehr zeitgemäßg, maximal noch für die Alarmierung von Endnutzern. Wir leben schließlich im Jahr 2016. Ich würde sogar soweit gehen und sagen, dass die manuelle Alarmierung von IT-Personal nicht unter den Begriff „IT-Alarmierung“ fällt.

Die Automatisierung von Alarmierungsprozessen ist eigentlich eine Mindestanforderung, um operatives Personal, z.B. in der Rufbereitschaft, über IT-Störungen zu informieren. Dazu sollte ein IT Alarmierungssoftware Daten und Ereignisse vollautomatisch aus Drittsystemen verarbeiten, z.B. einer ITSM Software. Die Automatisierung der Alarmierung bietet so viele Vorteile, insbesonderen die Geschwindigkeit und die Reduktion von Zustellfehlern. Und natürlich kann es dazu führen, dass weniger Personal oder gar keines im NOC benötigt wird. Ich kenne eine Reihe von Unternehmen, die ihr 24/7 NOC vollständig durch Rufbereitschaften ersetzt haben.

Zielgenaue Alarmierung ist nicht einfach

Um zielgenau die richtigen Personen zu alarmieren müssen Daten und Ereignisse aus einem Drittsystem detailliert verarbeitet werden, da die Inhalte üblicherweise die Zuständigkeiten festlegen. Viele Hersteller bieten nun Schnittstellen wie Email/SMTP an. Damit kann man leicht starten und hat schnell ein Erfolgserlebnis. Allerdings ist die zielgenaue Alarmierung damit schwierig, da alle Daten mehr oder minder ungeordnet im Body und Subject verteilt sind. Hier jetzt herauszufinden, welche Textstellen was genau beinhalten ist schwierig.

Ideal ist ein parametrisiertes API wie eine SOAP-Schnittstelle, noch besser sind direkt auf das Drittsystem zugeschnittene Konnektoren, die praktische alle Parameter einzeln übermitteln so dass die Werte genau ausgelesen und evaluiert werden können. Damit kann dann ein zielgenaues Routing des Alarms erfolgen.

Warum 2-Wege Integration wichtig ist

Stellen Sie sich einfach folgende Situation vor: Ihr ITSM System entdeckt eine Störung, z.B. einen ausgefallen Netzwerk-Knoten. Die Alarmierungssoftware übernimmt das Ereignis und startet einen Alarmvorgang. Ihr Netzwerk-Knoten geht plötzlich wieder online und Ihr ITSM schließt die Störmeldung. Aber die Alarmierungssoftware alarmiert weiter verschiedene Mitarbeiter. Was für ein Lärm für nichts! Insbesondere nachts. Nun, die Alarmierungssoftware sollte über das Schließen von Störmeldungen informiert werden und dies auch verarbeiten können, um den Alarmierungsvorgang anzuhalten.

Oder stellen Sie sich vor, dass ein IT-Admin einen Alarm quittiert. Wäre es nicht großartig, wenn sein Name oder sogar seine Kommentare im ITSM oder BSM System sichtbar wären? Richtig – das setzt eine 2-Wege-Integration voraus. Eine sichere natürlich.

Einen Alarm quittieren – und dann? Was noch?

Einen Alarm quittieren – und dann? Was noch?

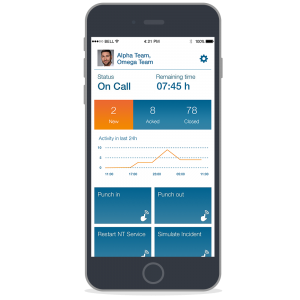

Wenn ein IT-Admin der Rufbereitschaft einen Alarm erhalten und quittiert hat – muss er dann wirklich sein Notebook nochfahren? Wo ist da die Produktivität? Wäre es nicht toll, wenn er direkt vom Smartphone die Fehlersuche anstossen kann? Oder vielleicht sogar weitere Aktionen um das Problem zu neutralisieren? Per Button in der mobilen App? Hört sich gut an?

Alleingelassen? Lieber nicht.

Die Behebung einer IT-Störung braucht oft das Zusammenwirken mehrerer Teams. Warum nicht mobilen Zugriff auf die Bereitschaften anderer Teams geben? Netzwerk, Server, Datenbanken usw.? Mit der Möglichkeit per Knopfdruck zusammenzuarbeiten, Störfalldetails auszutauchen und z.B. auch ad hoc eine Telefonkonferenz einzuberufen. Damit die Beseitigung einer Störung noch schneller geht.

Achtung, Alarmfluten!

Überflüssige Alarme zu unterdrücken ist eine der wichtigsten Aufgaben, die eine IT-Alarmierungslösung bieten muss. Es gibt fast nichts Schlimmeres als mitten in der Nacht während der Bereitschaft für eine völlig unwichtige Störungsinfo geweckt zu werden. Das wird eigentlich nur noch davon übertroffen, eine wirklich wichtige Störung, die dann zum IT-Disaster wird, nicht zu bemerken und durchzuschlafen. Ohne also die wichtige Alarme zu unterdrücken, müssen die unwichtigen herausgefiltert werden (das bringt uns auch zum obigen Punkt der granularen Auswertung der Daten zurück). Duplikte sollten ebenfalls unterdrückt werden. Und selbstverständlich sollten Alarmfluten unterdrückt und intelligent verarbeitet werden können. Ihre IT-Admins brauchen sicher nicht 50 Sprachnachrichten auf der Mailbox und 200 SMS-Nachrichten auf dem Telefon. Schauen Sie also genau hin, was der Anbieter hier bereitstellt.

Ich könnte noch viele weitere Anforderungen auflisten, die eine gute IT-Alarmierungssoftware erfüllen sollte. Schauen Sie sich doch einfach mal an, was Enterprise Alert bietet. Wir haben alle oben gelisteten Punkte Lösungen gefunden. Und für viele weitere.